Po zainstalowaniu wczorajszych aktualizacji użytkownicy systemu Windows stwierdzają, że ich połączenia L2TP VPN są zerwane podczas próby połączenia za pomocą klienta Windows VPN.

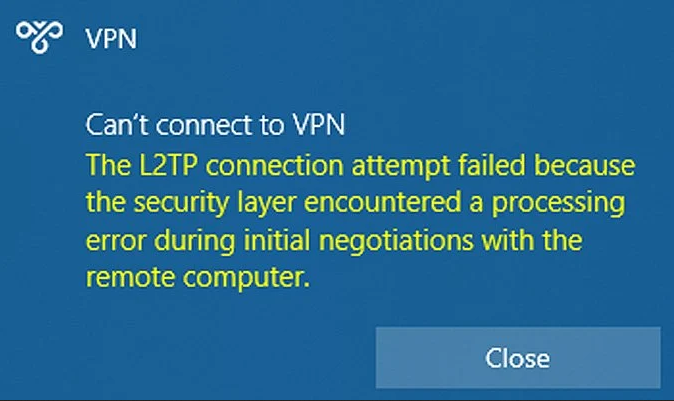

Podczas próby połączenia z urządzeniem VPN wyświetlany jest komunikat o błędzie „Nie można połączyć się z VPN. Próba połączenia L2TP nie powiodła się, ponieważ warstwa zabezpieczeń napotkała błąd przetwarzania podczas początkowych negocjacji z komputerem zdalnym”, jak pokazano poniżej.

Błąd nie dotyczy wszystkich urządzeń VPN i wydaje się, że dotyczy tylko użytkowników korzystających z wbudowanego klienta Windows VPN do nawiązania połączenia.

Badacz bezpieczeństwa znany jako Ronny na Twitterze powiedział BleepingComputer, że błąd wpływa na ich połączenia Ubiquiti Client-to-Site VPN dla osób korzystających z klienta Windows VPN.

Wielu administratorów Windows zgłasza również na Reddicie, że błąd wpływa również na połączenia z zaporami ogniowymi SonicWall, Cisco Meraki i WatchGuard, przy czym błąd dotyczy również klienta tego ostatniego.

Ponieważ wielu użytkowników nadal pracuje zdalnie, administratorzy zostali zmuszeni do usunięcia aktualizacji KB5009566 i KB5009543, które natychmiast naprawiają połączenia L2TP VPN po ponownym uruchomieniu.

Użytkownicy systemu Windows mogą usunąć aktualizacje KB5009566 i KB5009543 za pomocą następujących poleceń z polecenia z poziomem uprawnień wiersza podwyższonym .

Windows 10: wusa /uninstall /kb:5009543

Windows 11: wusa /uninstall /kb:5009566

Ponieważ jednak firma Microsoft łączy wszystkie aktualizacje zabezpieczeń w jednej zbiorczej aktualizacji systemu Windows, usunięcie aktualizacji spowoduje usunięcie wszystkich poprawek luk w zabezpieczeniach, które zostały naprawione podczas styczniowej wtorkowej łaty.

Dlatego administratorzy systemu Windows muszą rozważyć ryzyko związane z niezałatanymi lukami w porównaniu z zakłóceniami spowodowanymi niemożnością połączenia się z połączeniami VPN.

Nie jest jasne, co spowodowało błąd, ale styczniowa poprawka Microsoftu naprawiła wiele luk w protokole Windows Internet Key Exchange (IKE) ( CVE-2022-21843 , CVE-2022-21890 , CVE-2022-21883 , CVE-2022- 21889 , CVE-2022-21848 i CVE-2022-21849 ) oraz w Menedżerze połączeń dostępu zdalnego systemu Windows ( CVE-2022-21914 i CVE-2022-21885 ), które mogą powodować problemy.

Microsoft potwierdza błąd, zapewnia łagodzenie

Microsoft potwierdził w czwartek, że „Niektóre połączenia IPSEC mogą się nie powieść” i że naprawią ten problem w nadchodzącym wydaniu systemu Windows.

„Po zainstalowaniu aktualizacji KB5009543 połączenia zabezpieczeń IP (IPSEC), które zawierają identyfikator dostawcy, mogą się nie powieść. Może to również mieć wpływ na połączenia VPN korzystające z protokołu tunelowania warstwy 2 (L2TP) lub wymiany kluczy internetowych zabezpieczeń IP (IPSEC IKE).

Microsoft twierdzi, że możliwe jest złagodzenie błędu poprzez wyłączenie „Identyfikatora dostawcy”, jeśli to możliwe, na serwerze VPN.

„Aby złagodzić ten problem w przypadku niektórych sieci VPN, możesz wyłączyć identyfikator dostawcy w ustawieniach po stronie serwera. Uwaga: nie wszystkie serwery VPN mają możliwość wyłączenia korzystania z identyfikatora dostawcy” — wyjaśnia w nowym znanym problemie z aktualizacją.

Aktualizacja 1/13/22: Dodano aktualizację z dodatkowymi informacjami od firmy Microsoft.